Sebuah kampanye serangan cyber canggih baru saja diungkap Microsoft yang mana serangan ini menargetkan pengguna MacOS.

Nah menurut pengumumannya, metode yang digunakan ini bukan pemanfaatan bug, melainkan lebih ke social engineering melalui lowongan kerja tiruan untuk memikat korban.

Jadi kawan-kawan, menurut laporan dari Microsoft Threat Intelligence, serangan ini dilakukan oleh grup hacker asal Korea utara berjulukan Sapphire Sleet. Skemanya cukup rapi, hacker bakal membikin profile recruiter palsu, kemudian sasaran dihubungi dengan tawaran kerja, dan korban bakal diundang dalam sesi interview online.

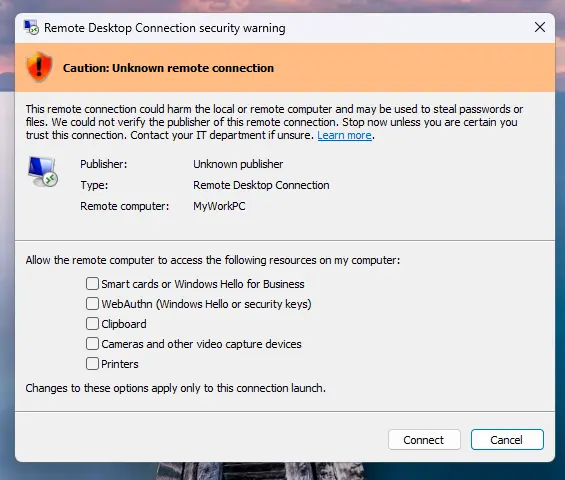

Nah saat interview tersebut berlangsung, korban bakal diminta menginstall file berjulukan Zoom SDK Update.scpt seolah itu merupakan bagian dari proses teknis.

Namun, file tersebut sebenarnya adalah AppleScript yang bakal terbuka di Script Editor bawaan MacOS, sekilas memang terlihat normal, namun script ini berisi ribuan baris kode dengan malware yang disisipkan dibagian tertentu. Saat korban diminta menjalankan script tersebut, serangan langsung dimulai.

Apa saja Data Yang Dicuri?

Jika serangan ini berhasil, maka ada cukup banyak informasi yang dicuri oleh pelaku termasuk diantaranya :

- Informasi sistem dan perangkat

- Aplikasi yang terpasang

- Data browser dan extension

- Session Telegram

- macOS Keychain (password tersimpan)

- Crypto wallet

- SSH key & history terminal

- Catatan di Apple Notes

- Log sistem

Dan selain itu, malware juga bakal memasang backdoor agar tetap bisa mengakses perangkat korban dikemudian hari.

Nah mendapati perihal ini, Microsoft langsung melaporkannya ke Apple dan Apple kemudian memperkuat keamanan di macOS dan Safari browser, selain itu, Microsoft juga memperbarui Defender agar bisa mendeteksi ancaman ini.

Untuk mencegah dan mendeteksi ancaman ini lebih awal, perusahaan disarankan untuk melakukan blocking pada IoC / Indicator of Compromise berikut.

Malicious file hashes

| File | SHA-256 |

| /Users/<user>/Downloads/Zoom SDK Update.scpt | 2075fd1a1362d188290910a8c55cf30c11ed5955c04af410c481410f538da419 |

| /Users/<user>/com.apple.cli | 05e1761b535537287e7b72d103a29c4453742725600f59a34a4831eafc0b8e53 |

| /Users/<user>/Library/Services/services services / icloudz | 5fbbca2d72840feb86b6ef8a1abb4fe2f225d84228a714391673be2719c73ac7 |

| com.google.chromes.updaters | 5e581f22f56883ee13358f73fabab00fcf9313a053210eb12ac18e66098346e5 |

| com.google.webkit.service.plist | 95e893e7cdde19d7d16ff5a5074d0b369abd31c1a30962656133caa8153e8d63 |

| /private/tmp/SystemUpdate/systemupdate.app/Contents/MacOS/Mac Password Popup | 8fd5b8db10458ace7e4ed335eb0c66527e1928ad87a3c688595804f72b205e8c |

| /private/tmp/SoftwareUpdate/softwareupdate.app/Contents/MacOS/Mac Password Popup | a05400000843fbad6b28d2b76fc201c3d415a72d88d8dc548fafd8bae073c640 |

Domains and IP addresses

| Domain | IP address | Port | Purpose |

| uw04webzoom[.]us | 188.227.196[.]252 | 443 | Payload staging |

| check02id[.]com | 83.136.210[.]180 | 5202 | chromes.updaters |

| 83.136.208[.]246 | 6783 | com.apple.cli invocated with IP and port and beacon | |

| 83.136.209[.]22 | 8444 | Downloadsservices backdoor | |

| 83.136.208[.]48 | 443 | services invoked with IP and port | |

| 104.145.210[.]107 | 6783 | Exfiltration |

Nah jadi, untuk Anda yang sedang mencoba mencari kerja terutama di luar negeri, diharapkan berhati hati bakal modus seperti ini lantaran meskipun mungkin saja metode seperti ini cukup banyak dilakukan.

Bagaimana menurutmu? komen dibawah guys.

Via : Microsoft

Catatan Penulis : WinPoin sepenuhnya berjuntai pada iklan untuk tetap hidup dan menyajikan konten teknologi berbobot secara cuma-cuma — jadi jika Anda menikmati tulisan dan pedoman di situs ini, minta whitelist laman ini di AdBlock Anda sebagai corak support agar kami bisa terus berkembang dan berbagi insight untuk pengguna Indonesia. Kamu juga bisa mendukung kami secara langsung melalui support di Saweria. Terima kasih.

Written by

Gylang Satria

Tech writer yang sehari‑hari berkutat dengan Windows 11, Linux Ubuntu, dan Samsung S24. Punya pertanyaan alias butuh diskusi? Tag @gylang_satria di Disqus. Untuk kolaborasi, email saja ke [email protected]

Post navigation

Previous Post

English (US) ·

English (US) ·  Indonesian (ID) ·

Indonesian (ID) ·